Что такое скуд

Содержание:

- ОХРАННЫЕ СИСТЕМЫ И КОНТРОЛЬ ДОСТУПА

- В чем же разница между технологиями RFID и NFC

- Классификация систем СКУД

- Виды Proximity карты

- Интеграция СКУД с другими системами безопасности

- Какой замок выбрать?

- Принцип работы

- Кратко о контроллерах доступа

- Система СКУД – что это такое и как расшифровывается

- Функции автоматизированной системы контроля СКУД

- Как использовать СКУД

- Практическая реализация СКУД

- ВИДЕОНАБЛЮДЕНИЕ И КОНТРОЛЬ ДОСТУПА

- Чем отличаются кнопки выхода?

ОХРАННЫЕ СИСТЕМЫ И КОНТРОЛЬ ДОСТУПА

Отдельно можно отметить использование СКУД совместно с охранными сигнализациями. Они могут входить в состав системы контроля или же быть подключены отдельно. Такое сочетание поможет организовать работу охранной системы по зонам, в состав которых входит шлейф сигнализации с набором датчиков.

Информация по каждой из зон будет поступать на главный компьютер, с которого ведется управление СКУД. Анализируя данные, система уведомляет пользователя обо всех изменениях.

Нередко для выдачи информации с охранной системы используются дополнительные исполнительные устройства (сирены, световые оповещатели, централизованные пульты наблюдения и так далее). Количество выходов для этих подсистем зависит от конкретной системы СКУД. Каждое устройство получает алгоритм работы, в соответствии с которым он будет реагировать на состояние шлейфа сигнализации.

Большая часть считывателей СКУД имеют световое и звуковое оповещение. Индикаторы имеют красный и зеленый светодиод. Каждый из компонентов программируется на определенный режим работы.

Для того, что индикация считывателя начала функционировать, его контакты входа подключаются к выходам контроллера. Стандартный режим работы сразу становится активным, можно настраивать.

Доступны и дополнительные режимы в случае подключения шлейфа охранной сигнализации, но настройка зависит от конкретной модели СКУД.

В чем же разница между технологиями RFID и NFC

RFID — это система односторонней связи, в которой данные передаются от тегов к считывающему оборудованию.

Технология NFC — это более новая, более отточенная версия RFID. Она работает на максимальном расстоянии около 10 сантиметров и может быть настроена для одно- или двусторонней связи.

Можно заметить, что NFC как-будто дублирует умение RFID, также читая смарт-теги, благодаря своему режиму чтения / записи. Однако в дополнение к возможностям чтения / записи, NFC имеет два других режима, оба из которых включают динамическую двустороннюю связь: режим оплаты картой и режим связи для обмена данными P2P.

Системы NFC работают на той же частоте, что и системы HF RFID (13,56 МГц). Следовательно, существуют только ограничения по дальности считывания.

Из-за ограничений по дальности считывания устройства NFC должны находиться в непосредственной близости — обычно не более нескольких сантиметров. Вот почему NFC часто используется для безопасной связи, особенно для контроля доступа или в потребительском секторе для бесконтактных платежей.

Классификация систем СКУД

Разделяют классификацию по техническим параметрам и функциональному потенциалу.

Критерии по техническим параметрам следующие:

- число степеней идентификации;

- число регулируемых мест объекта;

- количество людей, проходящих через пост пропуска СКУД в часы пик (пропускная способность);

- расчетное количество постоянных сотрудников, способных быть обработанными оперативной памятью;

- факторы влияния окружающей среды.

Критерии по функциональному потенциалу следующие:

- степень оперативности внесения изменений в управленческие СКУД программы;

- эффективность защиты от актов намеренного разрушения системы охраны, как материальных средств, так и программного обеспечения;

- степень уровня секретности;

- возможность идентификации в режиме автоматики;

- назначение разного уровня доступа сотрудникам и посетителям, согласно их полномочий;

- способность накапливать и анализировать большое количество данных;

- надежное срабатывание (закрытие/открытие) всех постов, управляемых системой;

- распечатка любой информации по запросу пользователя.

Виды Proximity карты

Карты доступа СКУД (или бесконтактные радиочастотные идентификационные карты) – электронные носители уникального кода. Код считывается специальным приемным устройством (считывателем или ридером) на расстоянии.Общее их название – proximity (т.е. бесконтактные) карты или RFID карты (Radio Frequency IDentification – радиочастотная идентификация).Существует несколько типов и форматов бесконтактных карт, однако для всех них главным показателем является 100% гарантированность считывания корректного кода, что в большинстве случаев является определяющим для СКУД.Важная характеристика бесконтактных карт – дальность чтения. Для пассивных карт она составляет 2 – 10 см. Большую дальность считывания (до нескольких метров) обеспечивают либо активные карты (с батарейкой), либо специальные RFID считыватели, аналогичные тем, что используются в противокражных системах.Размер всех карт – 86х54 мм.Выпускаются карты разной толщины: «толстые» (1,6 – 1,8 мм) и «тонкие» (0,8 мм). Первые являются более прочными, на вторых можно осуществлять печать с помощью специальных сублимационных принтеров. Остальные характеристики карт (частотный диапазон, тип памяти) не являются определяющими для СКУД и в данном описании не рассматриваются.Для чтения кода карты необходим считыватель соответствующего формата. Поэтому при дальнейшем чтении следует иметь в виду, что при упоминании о том или ином типе карт, заведомо предполагается наличие соответствующего устройства их чтения.Как правило, формат определяется на первом этапе подбора СКУД – от этого завит тип считывателей, требования к контроллерам и, следовательно, цена системы в целом. Следует различать типы бесконтактных карт и их формат.Существует два типа proximity карт:

- Простые – имеют один уникальный код, который воспринимается устройством считывания.

- Смарт карты – имеют микросхему памяти, и в ряде случаев, процессор и хранят как уникальные коды, так и произвольные данные. Такой способ хранения данных и наличие вычислительных возможностей позволяет организовывать высочайшую степень защиты кода.

Форматов карт несколько больше, они перечислены далее.

Карты формата EM-Marin

Наиболее дешевые и наименее защищенные – карты формата EM-Marin (по имени компании EM Microelectronic-Marin).Это наиболее распространенный формат карт, используемый в СКУД. Его единственный недостаток – относительная простота клонирования – может являться определяющим только для особо охраняемых объектов. Тем более, что ряд алгоритмов СКУД (например, запрет повторного прохода) делает невозможным использование клонированной карты. Кроме того, для защиты от поддельных карт существуют специальные считыватели с функцией «антиклон».Эти карты имеют и передают устройству считывания уникальный код. Десятичной значение этого кода, как правило, указывается на самой карте. Существует однозначное соответствие между кодом, воспринимаемым контроллером СКУД и числом на карте.

Карты формата Mifare

Mifare – торговая марка семейства бесконтактных смарт-карт фирмы NXP Semiconductors.Существует ряд разновидностей карт этого формата, отличающиеся степенью защиты информации и объемом хранящихся данных. Карты этого формата широко применяются на транспорте и в банковской сфере. В СКУД их применение оправдано при необходимости получить наиболее защищенную систему. Как правило, запись и хранение информации на карте в СКУД не используется, однако возможность читать такие карты позволяет применять идентификаторы из других областей, например социальные или банковские карты.

Карты формата HID

Карты HID – бесконтактные карты компании HID Global (США). Выпускаются как обычные карты (типа Prox), так и смарт-карты (Mifare и iCLASS). Карты iCLASS имеют наиболее высокий уровень защиты из всех, используемых в СКУД самрт-карт. Обеспечивается это особой технологией шифрования и хранения данных в защищенных областях памяти. Могут создаваться уникальные ключи шифрования для конкретных организаций (т.н. программа Corporate 1000).

Карты формата Indala

Обычные бесконтактные карты компании Indala, достаточно распространенные до середины 2000-х годов. В настоящее время производством этих карт занимается HID Global.

Интеграция СКУД с другими системами безопасности

Многие объекты оборудованы обязательными система для обеспечения безопасности, к таким относятся: охранно-пожарные системами, установки с устройствами видеонаблюдения, осуществляющие визуальный контроль территории. Интеграция этих видов охранной деятельности с системой СКУД повышает эффективность работы каждой в отдельности.

Интеграция с системой видеонаблюдения

Совместная работа видеонаблюдения и контроля доступа может производится следующим образом.

- Камеры видеонаблюдения, которые размещаются на пунктах пропуска, имеют общее программное обеспечение с системой СКУД. Таким образом, производится анализ данных обеих систем, что увеличивает качество информации.

- Отслеживание перемещений с помощью видеокамер отдельных подозрительных лиц позволяет выявить владельцев чужих идентификаторов, что повышает эффективность работы самой системы СКУД по предотвращению несанкционированных проникновений.

- Поворотные видеокамеры могут получать сигналы с системы СКУД для поворота в нужное положение. Например, при входе в помещение некоторых лиц из базы данных СКУД, камеры поворачиваются в положение позволяющие наилучшим образом рассмотреть входящего.

- При участии системы СКУД с интегрированными в нее камерами наблюдения в ведение учета рабочего времени практически исключается вариант регистрации одними сотрудниками идентификаторов других во время прихода и ухода на рабочее место.

Интеграция с охранно-пожарной системой

Из основных преимуществ такой интеграции можно выделить следующие.

- С точки зрения улучшения охраны, система СКУД позволяет выполнить разделение зон доступа, что сделает возможным охранять не весь объект, а только часть его по приходу на эту территорию сотрудников.

- Система СКУД фиксирует все события, связанные с проходом и выходом через посты пропуска. Поэтому в случае чрезвычайных ситуаций можно будет легко определить, кто и когда посещал помещение, в котором произошло происшествие.

- Фиксация событий оказывает пользу и в работе пожарной сигнализации. В случае возгорания на объекте, информация о количестве присутствующих в помещениях людей будет крайне важна для организации спасательных работ.

- При организации ложного срабатывания данные СКУД помогут выяснить его причину и принять меры.

- Срабатывание пожарной сигнализации даст сигнал на срабатывание технических средств, входящих в состав системы — все пожарные выходы будут быстро разблокированы.

- Техническое оборудование СКУД интегрированное с пожарной сигнализацией и установленное в лифтах отключит их в случае возгорания или задымления.

Какой замок выбрать?

Выбор замка зависит от конструкции двери и степени защищенности от проникновения, которую вы хотите обеспечить.

Замки существуют 1) электромагнитные, 2) электромеханические и 3) электрозащелки, 4) соленоидные и 5) моторные —

список отсортирован по степени взломостойкости. Примерно в той же последовательности растет сложность установки

замка. Цены на первые четыре вида замков сильно варьируют, а вот моторные замки дешевыми быть не могут.

Электромагнитный замок

Электромагнитные замки

используются практически везде: и в офисах, и в подъездах, и даже на воротах и калитках. Надежная конструкция,

удобство в работе и простота установки — это безусловные плюсы. Основных минусов два: во-первых, замок выступает в

проем двери и вообще находится снаружи, что может быть неприемлемо по эстетическим соображениям, во-вторых,

электромагнитный замок потребляет значительный ток, поэтому чтобы обеспечивать работу системы при отключении

питания, требуется аккумулятор значительной емкости. Если же идеальный внешний вид не требуется, и электромагнитный

замок не используется как основное и единственное средство защиты, то это идеальный бюджетный выбор.

Электромеханический замок

Электромеханические

замки имеют, наверно, наибольшее число вариаций конструкции. Электромеханические замки в большинстве

нормально-закрытые, в отличие от электромагнитных. Наличие у некоторых моделей возможности открывать дверь ключом

помогает решить проблему отключения электропитания. Накладные

электромеханические замки устанавливаются на металлические двери. Врезные

— устанавливаются на деревянные, металлические и металлопластиковые профильные двери. Особняком стоят замки Шериф-1

и Шериф-2

— они ближе к электромагнитным по способу установки и основным характеристикам.

Электрозащелка

Электрозащелки близки к

электромеханическим замкам, но устанавливаются не на дверное полотно, как электромеханические, а на дверную коробку.

С одной стороны, монтаж несколько сложнее, зато не нужно прокладывать по двери провода питания.

Электрозащелка требует установки на дверном полотне подпружиненного ригеля, не приводимого ручкой. У обычных

механических замков во всех режимах ручка управляет ригелем, поэтому для защелки потребуется также фалевый замок в

качестве ответной части.

Соленоидный замок

Соленоидные

замки чаще всего являются нормально-открытыми, как и электромагнитные, но потребляют меньший ток, что важно

при использовании источника бесперебойного питания. Устанавливаются такие замки в дверное полотно, как врезные

электромеханические

Выбор между электромеханическим и соленоидным замком в основном обусловливается требованием к

поведению при пропадании электропитания: если дверь должна оставаться закрытой, то нужен электромеханический замок,

если дверь должна отпираться (это важно в публичных помещениях для эвакуации, например), то — нормально-открытый

соленоидный.

Моторный замок

Моторные

замки повторяют конструкцию механических замков с тем отличием, что вместо поворота ключа для привода ригеля

используется электромотор. При этом функционал обычного механического замка с ключом полностью сохраняется. Моторный

замок может служить единственным средством для запирания двери. Ввиду высокой цены и медлительности работы такие

замки не получили широкого распространения, но в определенных условиях моторный замок незаменим, например, когда

требуется надежное, устойчивое ко взлому запирание дверей с возможностью централизованного управления доступом.

Принцип работы

Автоматизированная СКУД может использовать различные технические решения и иметь несколько принципов работы, которые влияют на выбор установки системы.

Разделяется СКУД на:

- Простые – классический набор с контролем и управление доступа.

- Расширенные – с запретом на повторное прохождение, одновременный вход через точку доступа 2-ух и более сотрудников, двух-этапная идентификация, закрытый и открытый режимы, проход с подтверждением.

|

Таблица 2 – виды работы систем с примерами действий |

|

|

Вид |

Схема действия |

|

Стандартный |

|

|

Запрет на повторный проход |

Применяется в тех случаях, когда ключ-карту нельзя использовать во второй зоне доступа, пока персонал находится в этой. Можно устанавливать такие режимы:

|

|

Одновременный вход через точку доступа 2-ух и более сотрудников |

|

|

Проход с подтверждением |

|

|

Двойная (тройная и тд.) идентификация |

|

|

Закрытый режим доступа |

Применяется в случаях, когда необходимо заблокировать доступ ко всем объектам или определенной группе объектов. К примеру:

|

|

Открытый режим доступа |

Применяется в случаях, когда необходимо открыть доступ через точку доступа. К примеру на предприятие пришла экскурсия из 15 человек. Что бы каждого не пропускать через турникет по ключу, охранник на время “открывает” точку доступа. |

Кратко о контроллерах доступа

Контроллер это наиболее сложное устройство в составе СКУД. Минимальный функционал автономного

контроллера состоит в хранении в памяти кодов карт или ключей, которым разрешен доступ, и подаче

управляющего импульса на замок. Более продвинутые сетевые контроллеры

настраиваются и управляются дистанционно с помощью программного обеспечения; системы контроля и управления доступом,

реализованные на таких контроллерах, могут разграничивать доступ в разные помещения для разных групп пользователей в

зависимости от времени суток и дня недели, осуществлять учет рабочего времени, запрещать повторные проходы по одному

идентификатору, взаимодействовать с охранно-пожарной сигнализацией и системой видеонаблюдения, однако рассмотрение

таких систем требует отдельной статьи.

Система СКУД – что это такое и как расшифровывается

Самым простым аналогом системы СКУД является обычный квартирный домофон.

Даже ребёнок без труда разберётся с правильным использованием бытового оборудования

Несмотря на сравнительную простоту, посторонний человек неспособен пройти в подъезд. Для идентификации тех, кто имеет право доступа, применяют ручной ввод цифрового кода, электронные брелоки. Дверь закрывается без дополнительных действий пользователей специальным доводчиком, надёжно фиксируется электромагнитным запорным устройством. При необходимости из квартиры можно разблокировать вход в дистанционном режиме для гостей. Дежурного вахтёра успешно заменяют камеры видеонаблюдения.

Преимущество промышленного воплощения – возможность её лёгкой интеграции с системами видеонаблюдения и пожаротушения. СКУД не только откроет нужные замки в случае опасности, но и подаст сигнал тревоги на пульт управления. Рассмотрим разные модификации системы с учётом особенностей оснащения разных объектов.

К сведению! Применяют аббревиатуры СКУД и PASC. Последняя переводится с английского как система контроля физического доступа (Physical Access Control System).

Кроме основных функций, система СКУД может использоваться специалистами отдела кадров для учёта рабочего времени персонала. В этом случае исключены технические ошибки и негативное влияние человеческого фактора.

Функции автоматизированной системы контроля СКУД

Функционал СКУД весьма велик и практически ничем не ограничен. Можно оперативно встроить новый модуль или реализовать новое правило с помощью программного обеспечения. Рассмотрим основные функции СКУД.

Разграничение и контроль доступа

Первоначальным назначением СКУД являются всё же контроль и структурирование уровней доступа.

В качестве идентификатора может использоваться брелок

В качестве идентификатора может использоваться брелок

Основной тип исполнения этого подхода — использование различных идентификаторов. Ими могу служить магнитные карты, брелоки, метки, прямой ввод кода на клавиатуре, считывание отпечатков пальцев или сетчатки глаза. Система хранит данные о всех сотрудниках или посещающих в общей базе. Каждая запись имеет свой уровень доступа, благодаря которому система может сравнить, может ли человек пройти в ту или иную зону. Компьютер, в случае монтажа сетевой системы СКУД, также собирает статистику посещений и бережно хранит её до последующего использования. В автономных системах решение пропустить человека или нет принимает автономный контроллер. У него есть своя энергонезависимая память, в которую внесены все коды идентификаторов и их права.

Доступ по паролю — один из видов контроля доступа

Доступ по паролю — один из видов контроля доступа

Непосредственно за обработку информации с идентификатора отвечают считыватели. Это могут быть контактные и бесконтактные варианты. Вся сложность конструкции считывателя зависит от типа идентификатора.

Считыватели устанавливаются непосредственно перед заграждающими устройствами — турникетами, электромеханическими замками, шлагбаумами и шлюзами. Они препятствуют доступу посетителя до тех пор, пока тот с помощью идентификатора не докажет свои права на посещение зоны.

Учёт рабочего времени

Система контроля доступа имеет всё необходимое для реализации учёта рабочего времени. Почему бы это не использовать? Каждый посетитель или сотрудник объекта имеет уникальный идентификатор – система может отследить время активации считывателя при входе и выходе.

Проходя через турникетную систему, сотрудник оставляет метку о времени прихода

Проходя через турникетную систему, сотрудник оставляет метку о времени прихода

Этих данных достаточно для того, чтобы установить и записать в журнал время, проведённое на объекте. А это значит, что сотрудникам уже сложнее будет опоздать или сбежать с работы пораньше, ведь сведения об этом будут тут же сохранены в системе.

Режим системы охраны

Сама СКУД не предполагает встроенных механизмов охраны, она лишь может воспрепятствовать доступу. Зато, имея гибкую платформу, система контроля доступа может быть дополнена охранной системой, которая будет, например, оборудована видеонаблюдением, датчиками проникновения или любыми другими.

Прочие функции

Дополнительного функционала может быть много. Реализовать можно практически всё что угодно. Но чаще всего используются такие возможности:

- информирование о прохождении считывателя с помощью СМС посредством встроенного GSM модуля. Такой подход можно встретить, например, в школах;

- для предприятий, имеющих множество филиалов, можно реализовать удалённое управление СКУД с помощью сети интернет.

Как использовать СКУД

Это сложная система, состоящая из электрооборудования, компьютеров, серверов, линий связи и программ. Несмотря на то, что его функциональные возможности допускают длительную неконтролируемую работу, он по-прежнему требует регулярных проверок, технического обслуживания и тестирования.

Кроме того, настраивать и проводить обслуживание должны только квалифицированные специалисты, разбирающиеся в характеристиках подключения и настройках.

Обычно программное обеспечение не требует постоянного мониторинга. Но чем крупнее организация и чем больше функциональность технологии, тем больше вероятность того, что потребуется постоянное администрирование.

Функционирование качества зависит от элементов и квалификации персонала, который будет его контролировать.

Практическая реализация СКУД

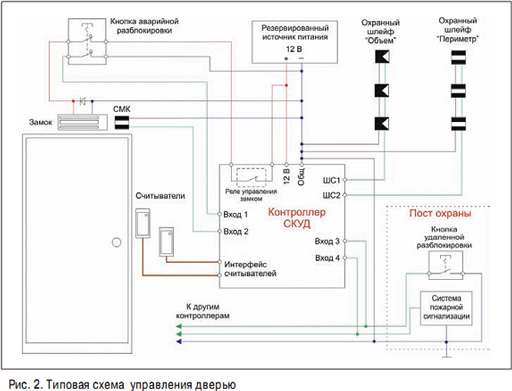

Завершив обзор алгоритмов, рассмотрим особенности реализации СКУД на базе дверей. На рис. 2 изображена типовая схема, применяемая для управления дверью. Схема содержит контроллер, электромагнитный замок, два считывателя, датчик прохода, источник питания и дополнительные кнопки управления.

Считыватели соединены с контроллером по стандартной схеме (обычно интерфейс Wiegand). Электромагнитный замок подключен к нормально замкнутым контактам реле, и в режиме ожидания на замок подано напряжение – он удерживает дверь. Параллельно замку устанавливается защитный диод, который шунтирует импульс напряжения, возникающий на обмотке при отключении питания. Датчик положения двери подключен к специальному сигнальному входу. Для надежного закрывания дверь оснащена механическим доводчиком.

Кнопка аварийной разблокировки служит для открывания двери в экстренных случаях. Эта кнопка одновременно разрывает цепь питания замка и изменяет состояние одного из входов контроллера, благодаря чему формируется событие «Нажата кнопка разблокировки». Данное событие записывается в протокол. На посту охраны устанавливается кнопка групповой разблокировки с аналогичными функциями. Кроме того, разблокировка дверей при пожаре выполняется автоматически при поступлении сигнала от системы пожарной сигнализации.

Помимо функций СКУД, контроллер выполняет охрану помещения. Шлейфы с извещателями подключаются к его охранным входам. Постановка на охрану производится с помощью карт доступа либо автоматически – при выходе последнего сотрудника из помещения.

ВИДЕОНАБЛЮДЕНИЕ И КОНТРОЛЬ ДОСТУПА

Помимо интегрирования СКУД и охранных систем, нередко к ним (или отдельно к СКУД) суммируется и видеонаблюдение. Совмещение различных систем позволяет не только организовать всестороннюю безопасность, но получить набор дополнительных функций, которые помогут решать самые разные задачи.

К примеру, использование видеонаблюдение вместе со СКУД поможет осуществлять контроль над дисциплиной сотрудников, а также препятствовать возникновению спорных ситуаций.

Список задач, которые решаются в результате использования СКУД, интегрированной с видеонаблюдением:

- наблюдение за обстановкой на прилагающих территориях;

- распознавание лиц сотрудников, посетителей, номеров транспортных средств;

- решение спорных ситуаций.

Система видеонаблюдения интегрируется в СКУД посредством специального программного обеспечения. Управление осуществляется с помощью главного сервера.

Материал, поступающий с камер видеонаблюдения, используется в качестве основания для пропуска или отказа в нем, также информация может служить для получения дополнительных данных о конкретном субъекте.

Такой тандем систем обеспечения безопасности является дорогостоящим, а процесс автоматизации довольно сложный. Однако видеонаблюдение, интегрированное в СКУД, просто необходимо для крупных предприятий и организаций, на которых важна максимальная безопасность и молниеносное реагирование на несанкционированный доступ.

Огромную популярность сегодня получило IP видеонаблюдение, позволяющее организовать еще более гибкую совместную работу с системами контроля и управления доступом.

IP камеры, основываясь на использовании собственного IP адреса, дают возможность просмотреть материал, настроить работу на огромном расстоянии посредством сети Интернет.

Кроме того, IP видеонаблюдение позволяет получать изображение в цифровом формате, обеспечивая высокую детализацию.

* * *

2014-2021 г.г. Все права защищены.Материалы сайта имеют ознакомительный характер, могут выражать мнение автора и не подлежат использованию в качестве руководящих и нормативных документов.

Чем отличаются кнопки выхода?

Для отпирания двери изнутри помещения в простых системах доступа используется кнопка

выхода. От обычной кнопки, например, для звонка кнопка выхода отличается большим ресурсом,

рассчитанным на десятки и сотни тысяч нажатий. При нажатии контакты кнопки замыкаются, и контроллер выдает импульс

заданной длительности для нормально-закрытого замка или прерывает на заданное время цепь питания

нормально-открытого. Кроме механически нажимаемых кнопок в системах контроля доступа применяются бесконтактные

кнопки с практически неограниченным ресурсом и еще одним важным достоинством для помещений с большой

проходимостью — стена рядом с бесконтактной кнопкой не пачкается. Полезной функцией является также подсветка

кнопки.